WikiLeaks ha vuelto a arrojar luz sobre el espionaje masivo que las agencias de inteligencia estadounidenses están llevando a cabo de forma oscura. El pasado 7 de marzo publicaba su serie Vault 7, nombre que ha recibido la filtración sobre las prácticas de vigilancia de la CIA y que consta de siete entregas. Su principal novedad es que ya no espían a terceros mediante el hackeo de ordenadores y teléfonos móviles, sino que se sirven de otros objetos inteligentes, como las Smart Tvs, para obtener la información que necesitan.

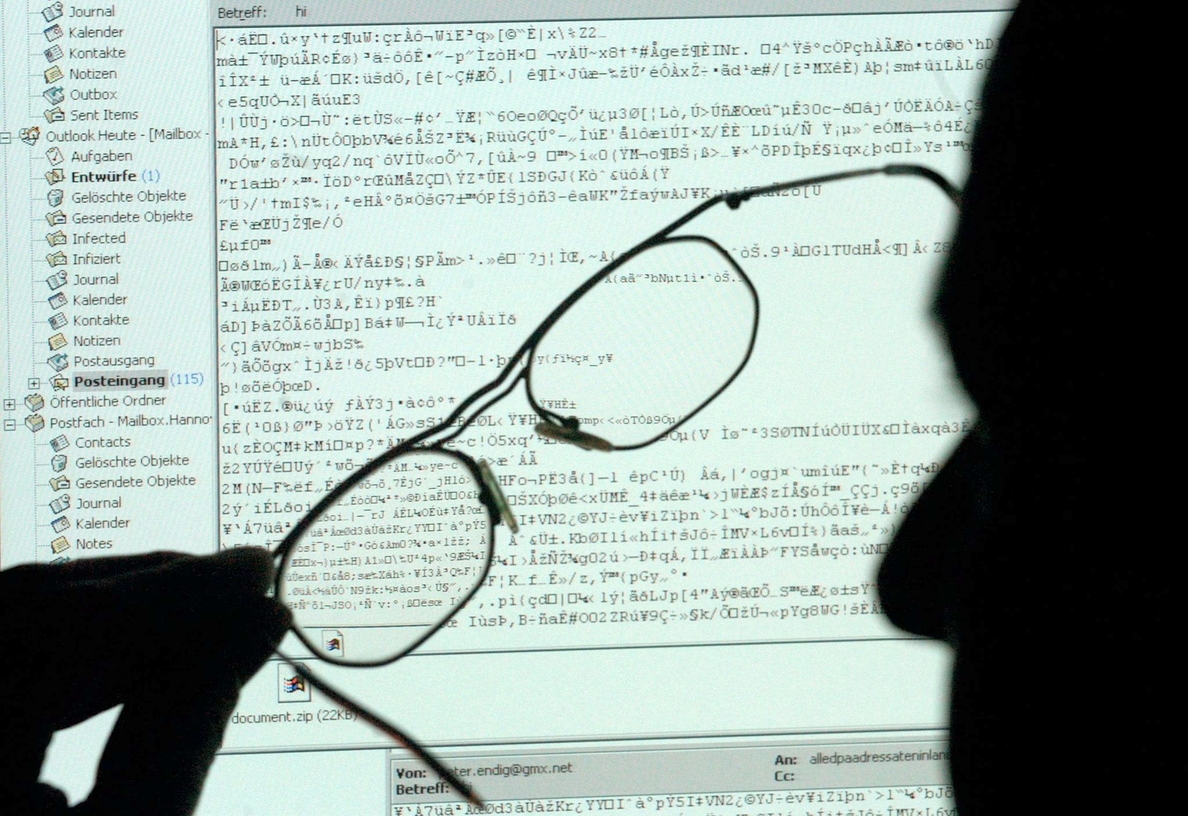

El ciclo de revelaciones de los hacktivistas comenzó con Year Zero, un arsenal de herramientas avanzadas diseñadas por la CIA para atacar los dispositivos de las compañías tecnológicas más importantes del mundo, como Apple o Samsung, y convertirlos en cámaras y micrófonos ocultos.

“Cuando llega este malware al terminal de la víctima, se instala automáticamente y permanece oculto hasta que la CIA decide activarlo y el programa comienza a enviar datos sobre el usuario”, explica a teinteresa.es Mario García, director general de Check Point en España. Los agentes estadounidenses tienen el poder de activar todas las aplicaciones de las que disponga como la cámara de fotos y vídeo, su geolocalización, el micrófono, la lista de contactos o sus archivos internos.

El espionaje internacional existe desde tiempos inmemoriables, aunque tuvo su máximo esplendor durante la Guerra Fría. Durante esa etapa se desarrollaron una serie de artilugios de ciencia ficción para conocer los movimientos del enemigo. Internet y el terrorismo han llevado este trabajo al siguiente nivel, ya que puede prevenir atentados, descubrir con antelación las acciones del crimen organizado e incluso estar bien informado de los planes secretos de países rivales. Sin embargo, hay quien también piensa que viola la privacidad de los ciudadanos.

“No es un espionaje masivo, debido a que no todos los habitantes de Estados Unidos son objetivos de la CIA. Es más bien un método de prevención. Si un ciudadano se convierte en sospechoso de una infracción, podrán acceder fácilmente a sus comunicaciones y localización”, afirma García.

El problema llega cuando todas estas herramientas se descontrolan y se utilizan para otros fines. Julian Assange, fundador de WikiLeaks, aseguró el día de la presentación de Vault 7 que la CIA había perdido el control de todo su arsenal de armas cibernéticas y que estaban a disposición de culquier hacker en el mercado negro. “Es un devastador acto de incompetencia”, dijo a través de videoconferencia.

Es decir, que, según WikiLeaks, grupos de cibercriminales han robado este malware, virus, troyanos, exploits y sistemas de control remoto, y los están vendiendo, compartiendo en foros o por medio de redes P2P (eMule, BitTorrent, Ares…).

“Esto puede pasar de dos formas. O bien porque alguien de la CIA los ha compartido al exterior, o porque un grupo de hackers ha sido capaz de abrir una brecha en la seguridad de la agencia estadounidense”, puntualiza el director de Check Point.

La parte más negativa es que la única manera de protegerse es utilizando herramientas de ciberseguridad avanzada, ya que, según WikiLeaks, la agencia de espionaje estadounidense habría encontrado la forma de esquivar todos los métodos de protección tradicionales gracias a los fallos en su código.

Código para ocultar hackeos

La última filtración de WikiLeaks contiene 676 archivos con el código fuente de Marble, el framework para ocultar los hackeos de la CIA. La herramienta puede redirigir los pasos de los investigadores de seguridad para que, a la hora de atribuir cualquier infección informática, no detecten como responsable a la agencia de inteligencia.

Los hacktivistas comparan esta medida como el equivalente digital a ocultar la procedencia de armas producidas en Estados Unidos, que se venden a insurgentes y rebeldes.

“La herramienta permite jugar a un doble juego de atribución forense, por ejemplo pretendiendo que el lenguaje de quien programó el malware no era inglés, sino chino, pero después mostrando intentos de ocultar el chino, llevando a los investigadores forenses a una conclusión con base, pero errónea. También existen otras posibilidades, como por ejemplo ocultar mensajes de error falsos”, explica WikiLeaks en su última revelación.

La información lleva a plantearse la autoría de muchos de los ataques atribuidos durante los últimos años a otras potencias como Rusia o China.